Weblogic弱口令getshell漏洞

weblogic 弱口令getshell漏洞

1.漏洞描述

在weblogic搭建好之后没有修改进入后台的密码 导致弱口令登录获得webshell

2.漏洞复现

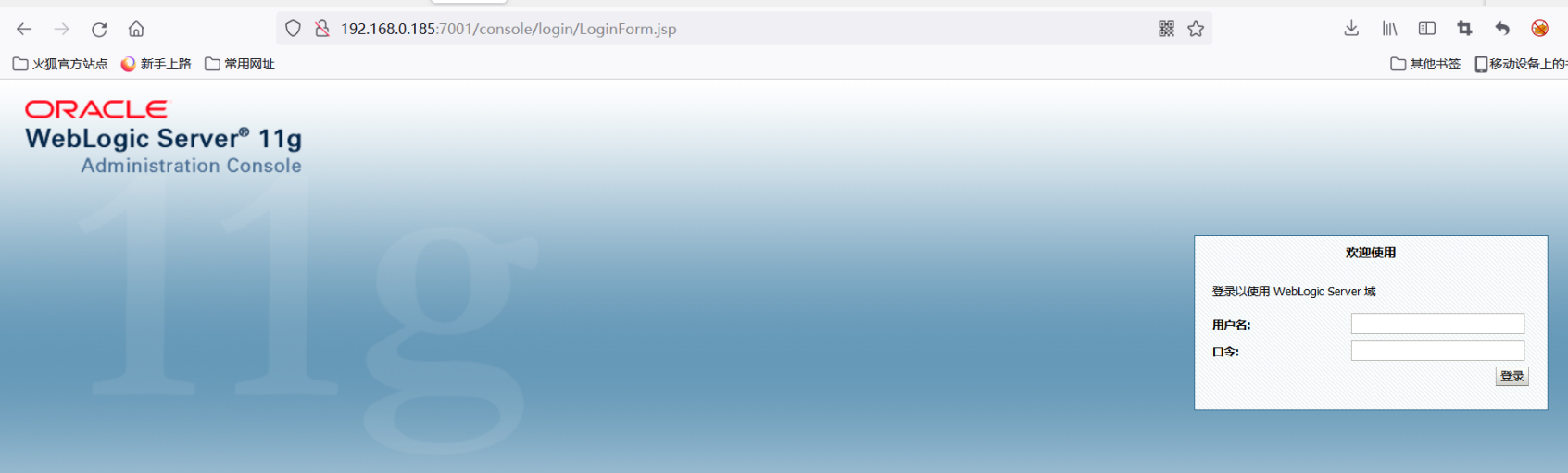

访问 登录页面

http://192.168.0.185:7001/console/login/LoginForm.jsp |

使用默认密码进行登录,如果登录不上使用字段进行穷举 weblogic常用弱口令: http://cirt.net/passw

ords?criteria=weblogic

错误密码5次之后就会自动锁定,这里使用weblogic/Oracle@123登陆后台

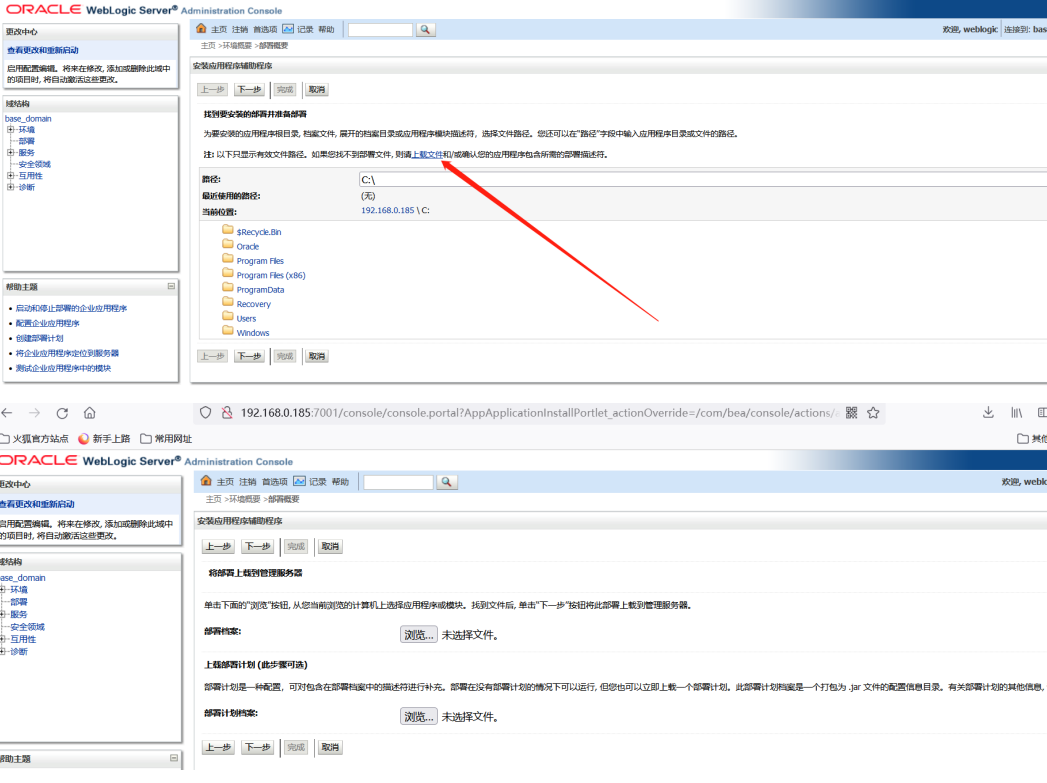

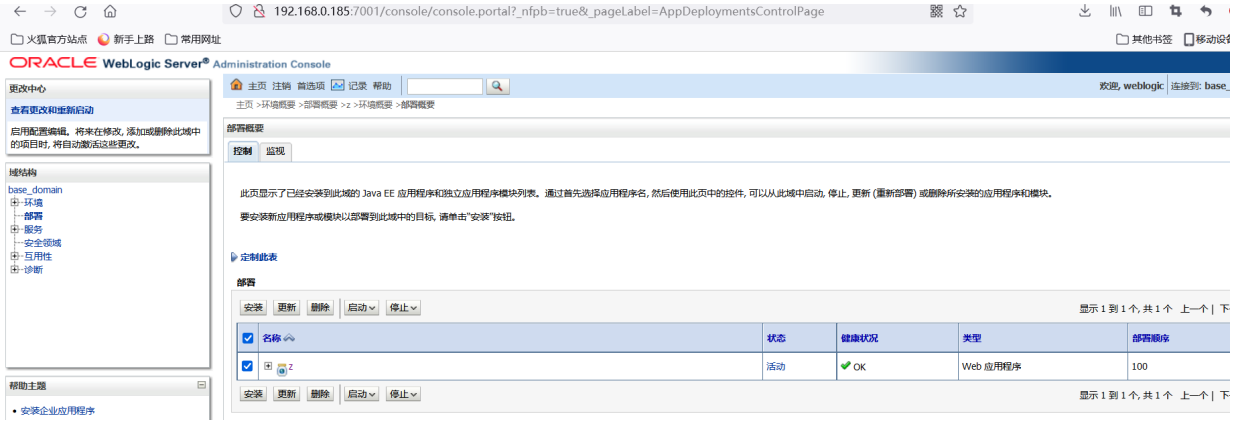

登录后台后 点击部署 点击安装 点击上传文件

jar -cvf aaa.war . |

打包后门war文件 上传即可

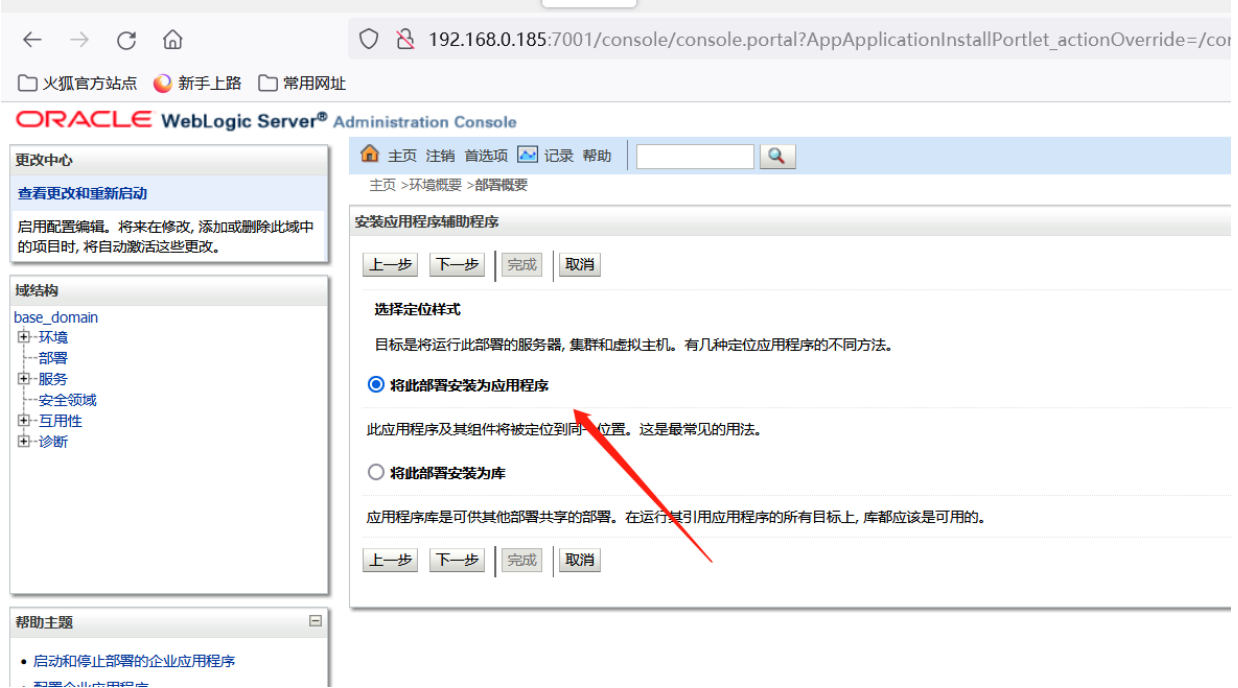

点击下一步

点击下一步

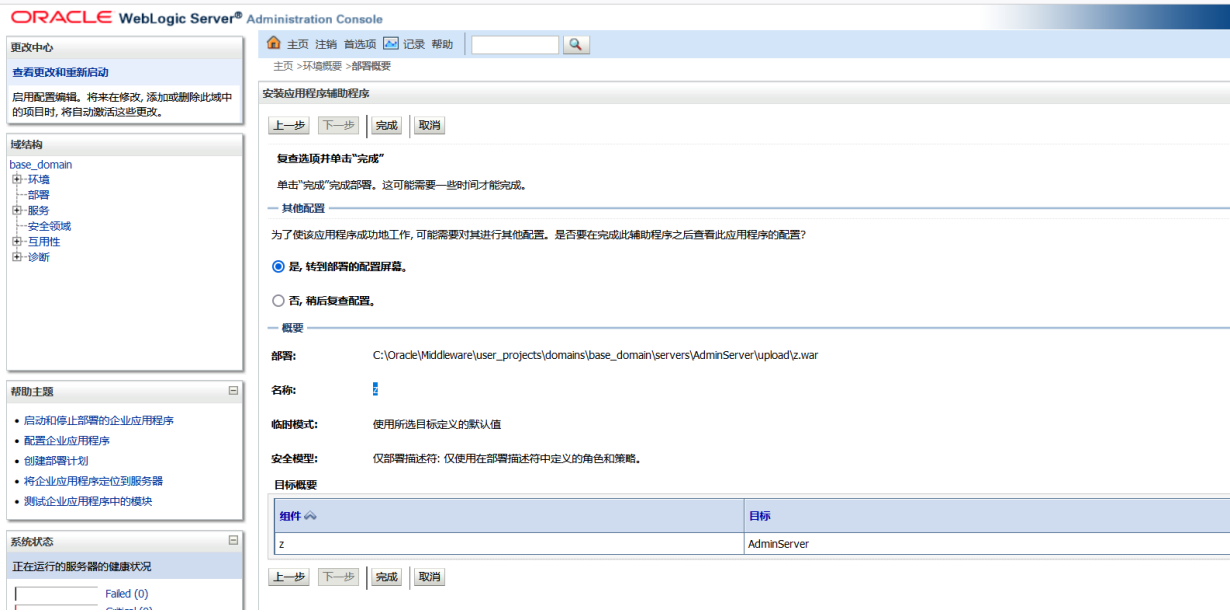

点击完成 来到这个页面

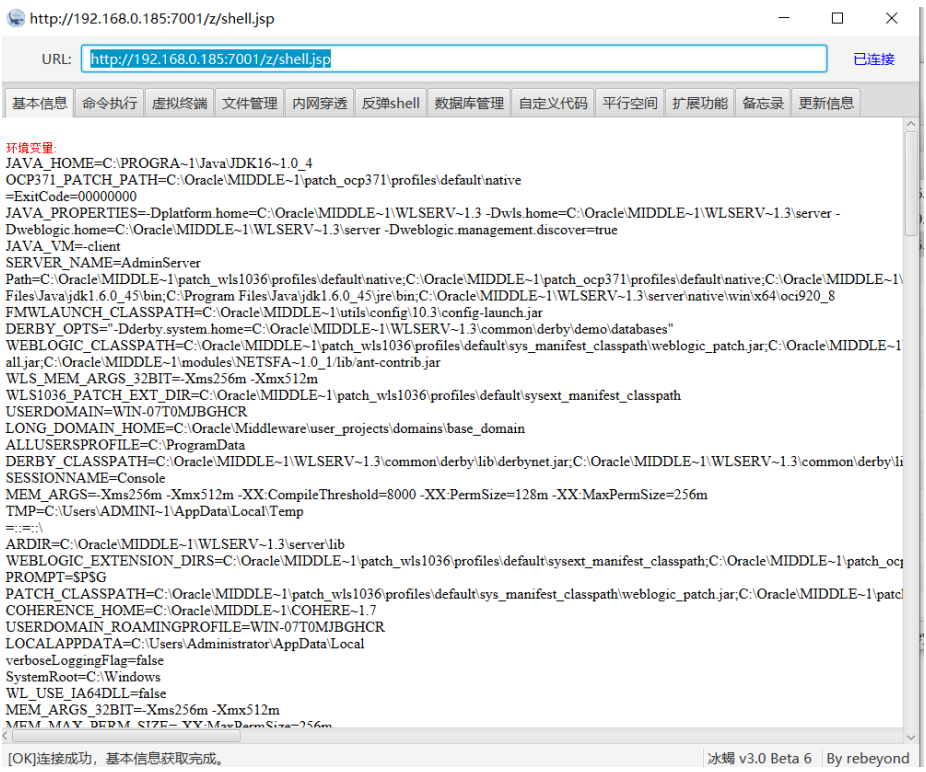

访问网站网址即可获取webshell

http://192.168.0.185:7001/z/shell.jsp |

3.漏洞修复

1.设置强口令

本博客所有文章除特别声明外,均采用 CC BY-NC-SA 4.0 许可协议。转载请注明来自 是苹果啊!